��Ϻ�������з��գ�OpenClaw��װ5���Ӻͽӵ���թ���ĵ绰

| ����ʱ�䣺 | 2026/3/10 22:10:23 | ������ | 5 |

���Ұ�װ��OpenClaw��Ϊʲô���в��ˣ��������ܲ������ֻ���װ����Ϻ��������һ̨�����ܰ�װ����OpenClaw�𣿡�

3��8�����磬���Ϻ�һ����Ѱ�װOpenClaw�Ļ������ڣ��ٶ������Ʒ��Ƽ�ҵ�������߽���������ܼ�·DZ�Χ�˸�ˮй��ͨ���ϰ��˵ĸ������⡰�ҡ�������������������ǡ������С�ס��ʳ��������⡣��

������һλ�Ϻ���������⣬�����̿�������

����������ж��OpenClaw�����ܰ�����𣿡���һƬ��װ�����У�����������������Ե����ڲ�ͬ��ԭ��������ǰһ��ͨ�������µ���Զ�̰�װOpenClaw�����ѵ��Ե�Ȩ��������ͷ�������Ϻ��ȫ�̻���40Ԫ��

û�뵽����ֻ������һ�䡰��á���OpenClaw���˼ظ������Ҳ����Ӧ�ˣ�����æ��ϵ�ͷ�����ȴʼ��û�еõ��ظ��������µ��ǣ�5���Ӻ����ӵ��˷�թ���ĵĵ绰���ѡ�

��Ȼû��֤����ʾ����թ���ĵ绰��OpenClawԶ�̰�װ��ֱ�ӹ����������������dz����ˣ���Զ�̰�װOpenClaw�Ŀͷ��ӹܹ��ҵĵ��ԣ������������Ϣ�����϶��ܿ��������Dz��������ˣ���

�����㷲������뷨��ֻ����һ�조��Ϻ���������롰ɱ������ֻ����Ϻ����

�ֳ��ŶӰ�װOpenClaw�����ڽ������顣

�ֳ��ŶӰ�װOpenClaw�����ڽ������顣

��OpenClaw֮��������ǿ��ǡǡ����Ϊ��ӵ�м��ߵ�ϵͳȨ�ޣ���д�ļ���ִ���ն��������������������ʼ����ú�������������Ծ���ò��ÿ��������ѡ����ٶ������ƻ��������Ƹ���Ʒ�������ʾ��һ��OpenClaw��ָ������ƫ��ɾ���˲���ɾ���ļ������߱�����Skill�����ܰ���ע����Σ��ָ�����������롣

��Щ������ʵ�����İ�����

����2�£����ⷢ���˼��ܰ���Ͷ�����¼���1184�����⼼�ܱ�ֲ�룬Ӱ�쳬��13.5��̨�豸���е��û�ʹ���˶��⼼�ܰ��������˹ȸ�ƽ̨���쳣��⣬�����ȸ��˺�ֱ�ӱ��⣬���䡢��Ƶ�ȹ�����ʹ�á����ݵ�������ȫƽ̨�������ݣ��ٷ����ܰ�ƽ̨ClawHub���г���1.3������ܹ��û����أ������ϰٸ����ܰ���������룬�����ƹ�������֤�����м��ܻ��ҵ��ԡ�ƾ֤��ȡ�ȹ�����Ϊ��

���ڣ���ҵ����Ϣ�������簲ȫ��в��©����Ϣ����ƽ̨��ⷢ��OpenClaw��ԴAI�����岿��ʵ����Ĭ�ϻ���������´��ڽϸ߰�ȫ���գ������������繥������Ϣй¶�Ȱ�ȫ���⡣

��һ������������ĵ��ԾͲ��������㣬���Ǻڿ�ȫȨ���ơ����·Ƕ�ν��飬��רҵ��ʿ��Ҫ��OpenClaw��װ�����������ϣ�������Ʒ������ϡ���Ϻ����һ��ֲ���˶��⼼�ܣ������Ʒ��������ɣ������˺������Ա��صĺ������ݡ�

Ҫ���OpenClaw�İ�ȫ�ԣ���������ĵ㽨�飺���ȣ���ѭȨ����С��ԭ��Ҫ�����ƿ���ȫ��Ŀ¼��ϵͳȨ�ޣ�Ӧ����ʵ��ʹ�ó������ò���������������������ʺʹ���ָ���Ĺ����ļ��С����ȷ��������Դ��ȫ���ţ�����ѡ��ClawHub�Ⱦ����ٷ���˵�ƽ̨���ܣ�����ֱ��������Դ�����ĵ������ű�����������������OpenClawȫ�Զ�ִ�и߷��ղ�����������ɾ�����ʽ���ص���Ҫ����ǰ���������û��ֶ�ȷ�ϡ����ڲ鿴������־Ҳ��Ϊ��Ҫ����ʱ����OpenClaw��������Ϊ��ִ�м�¼������ȫ�̿��ݡ��ɼ�ܡ�

OpenClaw�����ֳ���

���˰�ȫ���⣬����רҵҲ���飬��ͨ�û�����Ҫ���硰��Ϻ����Ŀǰ��OpenClaw�İ�װ�ż��͵��Գɱ����ϸߣ������dzɹ���װ����ͨ�û�Ҳ���ѷ���OpenClaw��ȫ��������

��������ͨӯ���ջ��İ�����Ŀǰ�ڹ��ڻ�����������������˻��ڵ��̽Ρ�OpenClaw�ܲ���Ǯ��ȡ��������û��һ�������ġ����Ա��Զ�����ҵ����������ȡ������װûװ�á������ʾ����Ҳ�Ҫ������OpenClaw��������Ҳ��Ҫ����FOMO�����´������Ľ��������С�

������������ǰ���������ʺϡ���Ϻ������һ���Ǽ�����ҵ�ߣ�����ӵ�г���Ŀ����������ܹ�������������岿�𡢵���������Ų飬�����ⲿ֧��Ҳ���ȶ����С��ڶ���������ȷҵ��������ˣ�������ͷ���ڴ�����Ƶ���ظ��Ĺ���������OpenClaw�������ִ�С����������ֱ�Ӵ���ʵ�ʼ�ֵ���������Ǿ߱����ճ����������ˣ������ܽ�������й¶���ʲ���ʧ��DZ�ڷ��գ�Ҳ����ͨ���������롢���ݱ��ݡ�Ȩ�ܿصȷ�ʽ��������������

������ͨ����˵������ð�š����С��ķ��ճ��ʣ�������ȡ���Ϻ�����������ˣ��ٺú�������ζ��

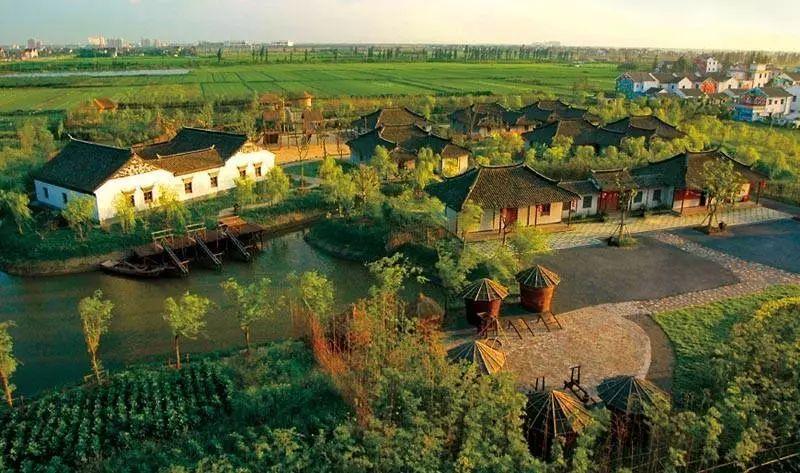

����ƪ����ɽֲ���ͻ����ԣ������Ⱥָ��+��ɽֲ��ũ��������ɽׯ����ס128Ԫ/��

| ��û�жԴ����ۣ� |

- ���Ƽ��Ķ�

- ���Ƽ�ũҵ����

- �������������������

- ������ȣ�����ʡ�˲����������ز������ҵ�����־��Ʒ���ڸ���[������]

�绰:

- �����������ͣ��߲ˣ�

- �����ں���ũҵ��չ����˾רӪ:�����߲����͡���̬�߲�����[������]

�绰:

- �������ϴ����������

- �������ϴ��������������Ԫ�ۺ�����Ŀ��ʹ��Ȩת�ú�����Ŀ��Դ[�ϴ���]

�绰:

- ����С���̻����ܣ���

- ���������Դ��̬���ο�������˾����Ҫ���»��ܣ���ľ������[������]

�绰:

- ����Ұ������Գ��ˣ�

- ����Ұ������Գ��ˣ�����Ұ�������������ϲ�����������Ѷ���[�山��]

�绰:

- �����ʻ�ţ��������ë

- ��ţ�Ǵ�������������Ҫ�����ѿ�����ϵ����������������ʵ�ë[������]

�绰:

- ���컨����ֲ������С

- ���ǵIJ�Ʒ��Ҫ�У� �ݻ�ϵ�У���յ�ա����پա�����ա����[������]

�绰:

- ������ľ����ֲ����

- ������һ�Ҵ���*�������̻� ����ֲ���̻���ľ[������]

�绰:

- ���ݱϽ���Ķӣ������

- ���ݱϽ���Ķӣ�ҿ����������Ҫ�����ѿ�������ժ��Ҳ����ֱ[������]

�绰:

- ��������̨��300Ķ

- ��������̨�������300Ķ���س�����ת���õؿ齻ͨ���㣬λ[������]

�绰: